דיגיטל וטק

פורטינט חושפת: 75% מארגוני ה-OT חוו פרצה בשנה האחרונה

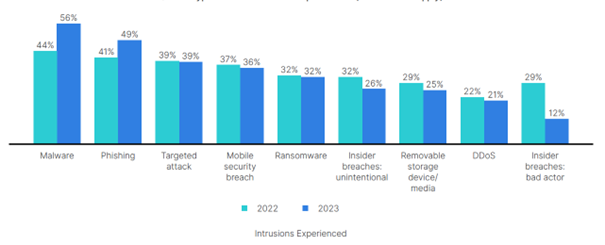

רצות אשר נגרמו מתוכנות זדוניות (56%) ומתקפות פישינג (49%) היו פעם נוספת הסוגים הנפוצים ביותר שדווחו ו-32% מהמשיבים העידו כי נפלו קורבן למתקפת כופר בשנה האחרונה – נתון אשר זהה לשנת 2022

פורטינט (נאסד"ק: FTNT), מובילה עולמית באבטחת סייבר המניעה את האיחוד בין ביצועי תקשורת ואבטחה, פרסמה את ממצאי דוח מצב הטכנולוגיה התפעולית (OT) ואבטחת הסייבר הגלובלי לשנת 2023. הדוח מבוסס על סקר אשר נערך בקרב 570 מומחי OT ברחבי העולם, כולל ישראל, אוסטרליה, ניו זילנד, ברזיל, קנדה, צרפת, גרמניה, הודו, יפן, מקסיקו, דרום אפריקה, אנגליה, ארה"ב ועוד, ממגוון תעשיות המסתמכות על תשתית OT, כולל ייצור; תחבורה ולוגיסטיקה; בריאות ופארמה; נפט, גז וזיקוק; אנרגיה ושירותים; כימיקלים ופטרוכימיקלים; מים וביוב.

תוצאות הדוח מייצגות את המצב הנוכחי של אבטחת ה-OT ומצביעות על ההזדמנות עבור ארגונים לאבטח בצורה טובה יותר את נוף איומי ה-IT/OT המתרחב ללא הרף. בנוסף למגמות העדכניות ולתובנות המשפיעות על ארגוני ה-OT, הדוח מספק גם תוכנית עבודה במטרה לסייע לצוותי אבטחה ו-IT לאבטח את הסביבות שלהם בצורה טובה יותר.

להלן ממצאי הסקר העיקריים:

להלן ממצאי הסקר העיקריים:

פושעי הסייבר ממשיכים להתמקד ב-OT בשיעור גבוה: בעוד כי מספר הארגונים שלא נחשפו לפרצת אבטחת סייבר השתפר בצורה משמעותית משנה לשנה (מ-6% בשנת 2022 ל-25% בשנת 2023), עדיין יש מקום רב לשיפור. לפי ממצאי הדוח, 75% מארגוני ה-OT דיווחו על פרצה אחת לפחות במהלך השנה האחרונה. פרצות אשר נגרמו מתוכנות זדוניות (56%) ומתקפות פישינג (49%) היו פעם נוספת הסוגים הנפוצים ביותר שדווחו ו-32% מהמשיבים העידו כי נפלו קורבן למתקפת כופר בשנה האחרונה – נתון אשר זהה לשנת 2022.

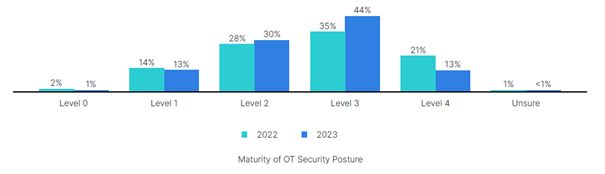

הערכת יתר של מוכנות אבטחת ה-OT בארגון: בשנת 2023, מספר המשיבים אשר החשיבו את מערך אבטחת ה-OT של ארגונם כ"בשל מאוד" ירד ל-13% לעומת 21% בשנה שעברה, מה שמצביע על מודעות גוברת בקרב מקצועני OT וכלים יעילים יותר להערכה עצמית של יכולות אבטחת הסייבר של ארגונם. 32% מהמשיבים העידו כי מערכות ה-IT וה-OT הושפעו על ידי מתקפת סייבר, לעומת 21% בשנה שעברה.

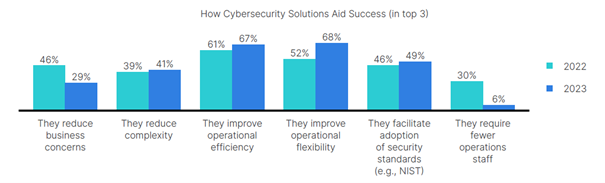

ריבוי ההתקנים המחוברים מדגיש את אתגרי המורכבות עבור ארגוני ה-OT: קרוב ל-80% מהמשיבים דיווחו כי יש בסביבת ה-OT בארגונם למעלה מ-100 התקני OT התומכים ב-IP, ממצא המדגיש את המורכבות של אבטחת נוף האיומים המתרחב ללא הרף עבור צוותי האבטחה. עוד עלה מממצאי הסקר, כי פתרונות אבטחת סייבר ממשיכים לסייע להצלחה של רוב מומחי ה-OT (76%), בפרט על ידי שיפור הגמישות (68%) והיעילות (67%). יחד עם זאת, הממצאים מעידים גם כי התפשטות הפתרונות מקשה לשלב, ליישם ולאכוף בקביעות פוליסות על פני נוף ה-IT/OT, ההופך יותר ויותר מכונס. הבעיה מחמירה עם מערכות ההופכות מיושנות, כאשר 74% מהארגונים מדווחים כי הגיל הממוצע של מערכות הבקרה בארגונם נע בין 6 ל-10 שנים.

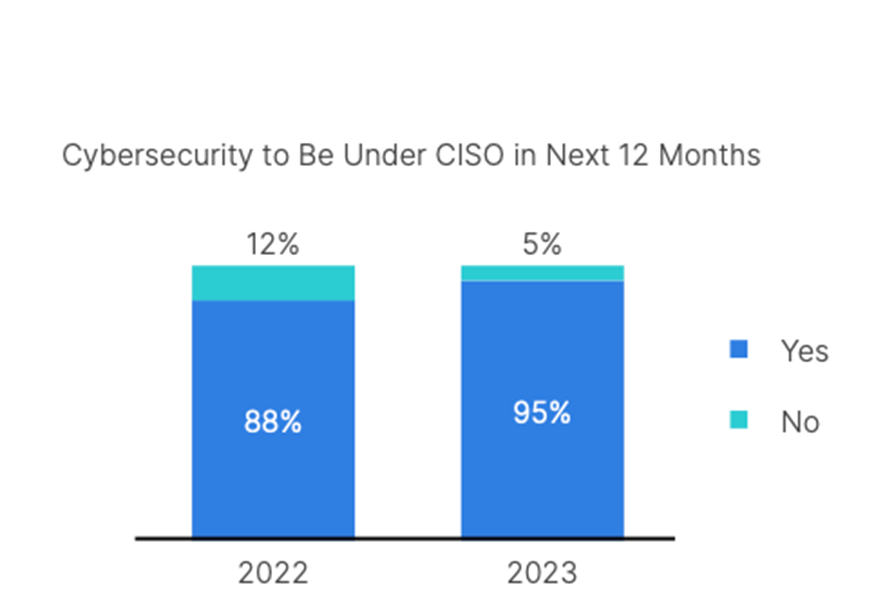

יישור קו של אבטחת ה-OT תחת מנהל אבטחת המידע מבשר טובות עבור התעשייה: בעוד כי כמעט כל ארגון נאבק למצוא מומחי אבטחה מוסמכים עקב המחסור הגובר במומחי אבטחת סייבר מיומנים, ממצאי הדוח מראים כי ארגוני ה-OT ממשיכים לתעדף את אבטחת הסייבר. סימן מרכזי לכך הוא כי 95% מהארגונים מתכננים להטיל את האחריות על אבטחת הסייבר של רשתות ה-OT תחת האחריות של מנהל אבטחת המידע ב-12 החודשים הבאים, מאשר תחת מנהל או צוות התפעול. הממצאים חושפים גם כי מומחי אבטחת הסייבר לתחום ה-OT מגיעים כעת מהנהלת אבטחת ה-IT ולא מניהול מוצר וההשפעה על החלטות אבטחת הסייבר עוברת מהמפעילים למנהלים אחרים, במיוחד בתפקידי ניהול אבטחת מידע (CISO) וניהול אבטחה (CSO).

המלצות ליישום הגנת סייבר

הדוח של פורטינט לשנת 2023 מצביע על הדרכים שבהן ארגונים יכולים להתמודד עם נקודות תורפה במערכות ה-OT ולחזק את יציבת האבטחה הכוללת שלהם על ידי:

פיתוח אסטרטגיית מערך אבטחת סייבר OT מבוססת יצרני אבטחה: השילוב מפחית את המורכבות ומאיץ את התוצאות. הצעד הראשון הוא ליישם מערך הגנה באמצעות שילוב עם יצרניות אבטחה המפתחים את הפתרונות שלהם מתוך מחשבה על אינטגרציה ואוטומציה כדי לאפשר לארגונים לשלב ולאכוף מדיניות בקביעות על פני מארג ה-IT/OT ההופך למאוחד. עבדו עם יצרניות בעלות סל פתרונות רחב, אשר יכולות לספק את הפתרונות הבסיסיים של נראות והפרדת נכסים ופתרונות מתקדמים יותר, כמו מרכז פעולות אבטחת OT (SOC) או היכולת לתמוך ב-SOC משותף של IT/OT.

פריסת טכנולוגיית בקרת גישה לרשת (NAC): פתרון של אתגרים הקשורים באבטחת ICS, SCADA, IoT, BYOD ונקודות קצה אחרות, דורש כי בקרת גישה מתקדמת לרשת תהיה חלק מארכיטקטורת אבטחה מקיפה. כמו כן, פתרון NAC יעיל מסייע לתחזק בקרה מלאה של הרשת הארגונית על ידי ניהול התקנים חדשים שרוצים להתחבר או לתקשר עם חלקים אחרים של התשתית הארגונית.

שימוש בגישת Zero-Trust: הטמיעו את הצעדים הבסיסיים של נראות והפרדת נכסים וספקו תיקוף קבוע עבור כל המשתמשים, היישומים וההתקנים המחפשים לגשת לנכסים קריטיים.

שילוב הדרכת מודעות לאבטחת סייבר: הדרכת אבטחת סייבר הינה קריטית היות וההתמודדות עם איומי הסייבר דורשת התגייסות של כל העובדים, כך שיהיה להם הידע והמודעות לעבוד יחד כדי להגן על עצמם ועל נתוני הארגון שלהם. ארגונים צריכים לשקול לכלול הדרכות שאינן טכניות המיועדות עבור כל מי שמשתמש במחשב או במכשיר נייד, החל מהעובדים ועד למשפחות שלהם.

שימוש בפתרונות הכוללים APIs פתוחים ומרחב פעילות של יצרנים טכנולוגיים חזקים, אשר מספקים מאפיינים בעלי מודעות ל-OT כדי לאבטח את סביבות ה-OT, מאפשרים למנהלי אבטחת המידע וצוותי האבטחה להפחית את המורכבות, להגביר את היעילות באיתור ומניעת מתקפות כופר ולהאיץ את המיון הראשוני, החקירה והתגובה של תקריות האבטחה. שיתוף פעולה בין צוותי IT, OT וייצור כדי להעריך את סיכוני הסייבר והייצור – בפרט תקריות כופר – מסייע למנהלי אבטחת המידע בהבטחת המודעות, התעדוף, התקציב והקצאת כוח האדם.

עוד ב-

ג'ון מדיסון, סגן נשיא לתחום מוצרים ומנהל שיווק ראשי בפורטינט, אמר כי, "ממצאי דוח מצב ה-OT ואבטחת הסייבר הגלובלי של פורטינט לשנת 2023 מראים כי ארגוני ה-OT שיפרו את יציבת אבטחת הסייבר הכללית שלהם, אך עדיין יש להם הזדמנות להמשיך ולהשתפר. צוותי הרשת וה-IT נמצאים תחת לחץ יוצא דופן להסתגל ולהפוך לבעלי מודעות רבה יותר ל-OT וארגונים מנסים לאתר וליישם פתרונות המטמיעים אבטחה על פני כל סביבת ה-IT/OT שלהם כדי להפחית את סיכון האבטחה הכולל".

הכתבות החמות

תגובות לכתבה(0):

תגובתך התקבלה ותפורסם בכפוף למדיניות המערכת.

תודה.

לתגובה חדשה

תודה.

לתגובה חדשה

תגובתך לא נשלחה בשל בעיית תקשורת, אנא נסה שנית.

חזור לתגובה

חזור לתגובה